25. April 2019 3 Kommentare InternationalRetro HotelsTechnik

Riesiges Datenleck – Sogar Habbo warnt – Ändert Passwörter

Etwas mehr als zwei Wochen ist es her. In der internationalen Retroszene kursiert angeblich eine ellenlange Liste mit Passwörter und E-Mail Adressen von einzelnen Habbos, die sich in einem Retro Hotel registriert hatten. Es ist das nicht das erste Mal, dass Passwörter unverschlüsselt an die Öffentlichkeit gelangen – ähnliche Lecks gab es schon damals oder erst neulich im HabboAL – wo die Passwörter der User offenbar gar nicht erst richtig verschlüsselt wurden. Doch nun warnt auch das offizielle Habbo Hotel auf Twitter und bittet die User, aus Sicherheitsgründen ihre Passwörter zu ändern, wenn man in einem Retro Hotel aktiv war.

Recently, a well-known retro site had a large number of passwords and emails leaked. These sites are never safe and should always be avoided.

— Habbo (@Habbo) April 12, 2019

If you have used a retro in the past, please change your Habbo password as soon as possible.

Um welches Hotel es sich dabei handelt, wird nicht erwähnt. Es ist davon auszugehen, dass hiermit ein niederländisches Hotel gemeint ist, was jedoch nicht sicher bestätigt werden kann. Doch auch im deutschsprachigen Raum kursiert seit Anfang April eine Liste mit unverschlüsselten Passwörtern. Sie soll über 285 Tausend unverschlüsselte Passwörter aus der deutschen Retroszene beinhalten. Ein anonymer User hat uns diese Information zugespielt. Ob dies im Zusammenhang mit dem Datenleck aus der internationalen Szene hängt, wurde dabei nicht beantwortet. Es gibt insofern Entwarnung, dass die veröffentlichte Passwortliste lediglich Passwörter umfasst, also keine E-Mail Adressen oder Usernamen. Damit müsste ein potentieller Angreifer erst einmal eine Bruteforce Attacke durchführen, um möglicherweise eine richtige Kombination aus Username und Passwort herauszufinden.

Soweit mir bekannt ist, entstammt die Liste aus der HabboST Datenbank von 2017. Sie wird auf RaidForums verkauft und umfasst 888,584 verschlüsselte Passwörter. Jemand hat diese Menge wohl mit einer Datenbank abgeglichen und dabei konnten ca. 285,000 Passwörter “entschlüsselt” werden. Die kursieren jetzt im Internet.

Anonym

Das Problem: MD5 wird weiterhin als Hashing-Standard genutzt

Wenn sich ein Habbo registriert, wird sein Passwort normalerweise nicht im Klartext in der Datenbank des Hotels gespeichert. Retro Hotels setzen in ihren jeweiligen Content Management Systemen auf unterschiedliche Hash-Algorithmen, die ein Passwort verschlüsseln und somit selbst für den Hotelbesitzer unleserlich machen. Lediglich das CMS selbst kann das Passwort entschlüsseln und so mit den Daten abgleichen. Das ist zumindest die Theorie. Jahrelang wurde in der Retroszene dafür der Hashing-Algorithmus MD5 verwendet. Dieser ist vor allem in den damals weit verbreiteten HoloCMS, PHPRetro und reCMS geläufig, die bis heute noch das Fundament für zumindest einige CMS bilden. Vor etwa zehn Jahren war MD5 Standard – es wurde mittlerweile jedoch durch sicherere und bessere Techniken und Algorithmen abgelöst.

Warnung: Es ist nicht empfohlen, diese Funktion zu verwenden um Passwörter zu hashen, da dieser Passwortalgorithmus relativ schnell ist.

Empfehlung im PHP Manual

MD5 als Standard schon längst abgelöst

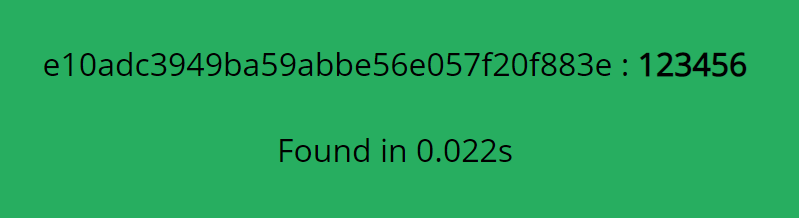

Doch nicht alle Retro Hotels stellen ihre Passwortverschlüsselungstechniken um – denn das geht nicht ohne weiteres. Theoretisch müsste man, wenn man auf einen neuen Algorithmus umsteigen möchte, alle bereits registrierten Habbos bitten, ihr Passwort zu ändern oder zumindest erneut anzugeben. Das wird bei den Habbos nicht gern gesehen. Daher wird der veraltete Standard einfach behalten – auf Kosten der Sicherheit. Das Problem mit MD5 Hashes ist, dass diese zwar nicht direkt entschlüsselt werden können: Aber man kann einen Hash selbst ermitteln, indem man das jeweilige Passwort angibt. So wird beispielsweise das Passwort “123456” im MD5-Algorithmus immer mit “e10adc3949ba59abbe56e057f20f883e” verschlüsselt sein – in jeder Datenbank. Jeder Angreifer weiß also, dass sich hinter diesem Hash unser einfaches Zahlenpasswort verbirgt. Dafür muss er den Hash nur mit einer MD5-Datenbank abgleichen – so genannte “Hash Killer“. Im Internet gibt es so mittlerweile Datenbanken mit über 10 Billionen “geknackten” MD5-Hashes, weshalb die unsichersten und am häufigsten benutzten Passwörter auch dort relativ schnell aufzufinden sind.

MD5 hat also einen erheblichen Nachteil: Leicht zu erratende Passwörter sind Hackern meistens ausgesetzt. Lediglich wer ein ausgefeiltes Passwort aus einer Kombination willkürlicher Zahlen und Buchstaben nimmt, auf die kein anderer jemals kommen würde, ist auf der sicheren Seite. Doch das tun gerade in der Habboszene selten User, die beliebtesten Passwörter sind meist primitiv simpel. Wer von den Retro Hotels bereits auf die neuen Standards umgestiegen ist, die durch einen starken Einweg-Hashing-Algorithmus gekennzeichnet sind, lässt sich für den Außenstehenden leider nicht ermitteln. Es ist jedoch davon auszugehen, dass der Großteil sich noch auf MD5 ausruht. Das ist mitunter der Grund, warum Bruteforce-Attacken mit einer Liste von 285 Tausend möglichen Kombinationen teilweise sehr erfolgreich sein können, gerade in Retro Hotels, wo es selten eine Zwei-Faktor-Authentifizierung gibt. Im deutschsprachigen Raum wären da nur Habbo.st und Holo Hotel mit ihren Sicherheitsfragen zu nennen, die ein User bereits zur Registration auswählen muss, falls sein Account dort doch mal abhanden kommt.

Anscheinend soll die Liste von DoxHotel und nicht wie angegeben vom ST stammen.

“Um welches Hotel es sich dabei handelt, wird nicht erwähnt. Es ist davon auszugehen, dass hiermit ein niederländisches Hotel gemeint ist, was jedoch nicht sicher bestätigt werden kann. Doch auch im deutschsprachigen Raum kursiert seit Anfang April eine Liste mit unverschlüsselten Passwörtern.”

Dox-Hotel ist doch niederländisch? Glaub damit ist das gemeint.

Oh da hab ich wohl nicht richtig aufgepasst, hatte mich eher an die Quelle bezogen